Découvrez les fonctions de surveillance à distance et de cybersécurité de Biostream

Le Biostream est un système de valorisation du biogaz entièrement conteneurisé, conçu pour produire du gaz naturel renouvelable (GNR). Il transforme le biogaz provenant de sources telles que les déchets agricoles, les déchets animaux, les eaux usées et les déchets alimentaires en GNR avec une pureté de plus de 97 % et un taux de récupération de 99 %.

Chaque unité Biostream est équipée de plus de 150 capteurs qui collectent des données. Ces données relatives aux capteurs et aux équipements fournissent de nombreuses informations sur les performances du Biostream, ce qui permet une surveillance à distance. La surveillance à distance est facilitée par l’intégration des technologies de l’Internet industriel des objets (IIoT). Si elle offre de nombreux avantages, elle introduit également de nouvelles menaces en matière de cybersécurité.

Vous êtes curieux de savoir comment la cybersécurité et la télésurveillance façonnent l’avenir du biogaz ?

Consultez notre article : IIoT, cybersécurité et surveillance à distance – Considérations essentielles dans la production de biogaz.

Dans cet article, nous aborderons les capacités de surveillance et de rapport à distance du Biostream, ainsi que le système de cybersécurité conçu pour empêcher tout accès non autorisé, favoriser une reprise rapide après une catastrophe naturelle et garantir la conformité avec les normes internationales.

Remote Monitoring

L’une des principales caractéristiques du Biostream est la surveillance à distance. Cette fonction permet à un opérateur de gérer à distance un Biostream ou une flotte de Biostreams sur plusieurs sites.

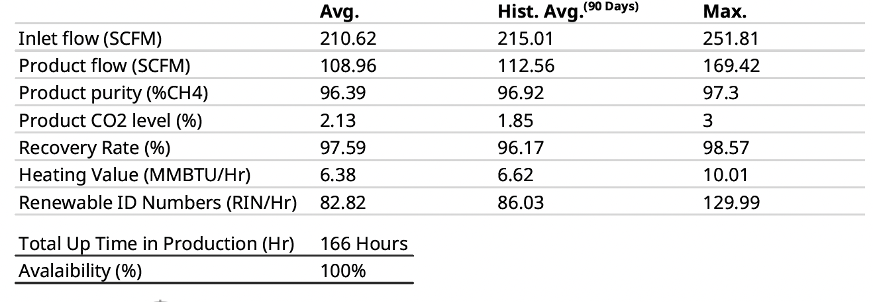

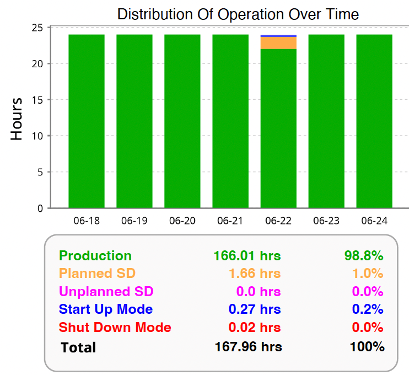

Les plus de 150 capteurs du Biostream renvoient des informations sur le débit d’entrée, le débit du produit, le taux de récupération, la pureté du GNR, la production de CO2 et le temps de fonctionnement. Grâce à ces données, les rapports sur les indicateurs clés de performance peuvent être automatisés et utilisés pour l’optimisation et la comparaison de la production dans le temps et entre les installations.

Exemple de résumé d’un KPI

Exemple de graphique d’utilisation

La télésurveillance facilite également la planification de la maintenance en assurant le suivi de tous les besoins de maintenance programmés, en fonction de l’utilisation ou du temps, et en rappelant aux utilisateurs que ces fournitures doivent être commandées et que la maintenance doit être planifiée.

En cas de problème avec l’unité, nos techniciens de service peuvent effectuer une surveillance à distance pour examiner toutes les alarmes susceptibles de provoquer un arrêt et y remédier.

Caractéristiques de la cybersécurité

La cybersécurité ne se limite pas à la protection des systèmes contre les accès non autorisés. Du point de vue de la cybersécurité, il existe divers risques potentiels pour les réseaux, les équipements et le fonctionnement d’une installation de biogaz, tels que les perturbations opérationnelles, les dangers pour la sécurité, les atteintes à l’environnement, les atteintes à la réputation et les menaces pour la sécurité nationale. Chez Ivys, la cybersécurité est une priorité. Nous avons

La sécurité intégrée dès la conception

a mis au point un système de gestion de la cybersécurité pour le Biostream, une solution de valorisation du biogaz entièrement conteneurisée, et l’étend à d’autres systèmes.

Pour faire face aux cybermenaces potentielles qui pèsent sur les systèmes de valorisation du biogaz, Ivys a conçu les caractéristiques de cybersécurité essentielles suivantes pour le Biostream.

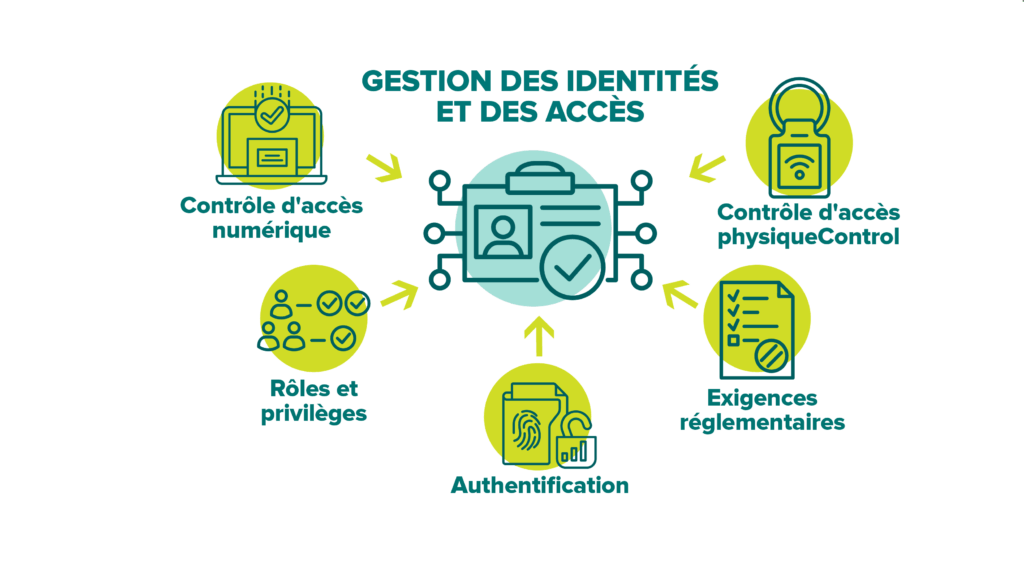

Gestion des identités et des accès (IAM)

Le système de gestion de la cybersécurité d’Ivys utilise un système complet de gestion des identités et des accès (IAM) qui gère les comptes d’utilisateurs – y compris la création, la désactivation, les rôles et les autorisations – tout en appliquant des politiques d’authentification et en surveillant l’activité. Outre le contrôle d’accès numérique, il gère également l’accès physique au site. Une bonne gestion des utilisateurs garantit que seules les personnes autorisées peuvent accéder aux données sensibles, ce qui réduit le risque de violation des données et de menaces internes. En tant qu’élément clé du cadre de sécurité global, elle contribue à satisfaire aux normes de sécurité et aux exigences réglementaires.

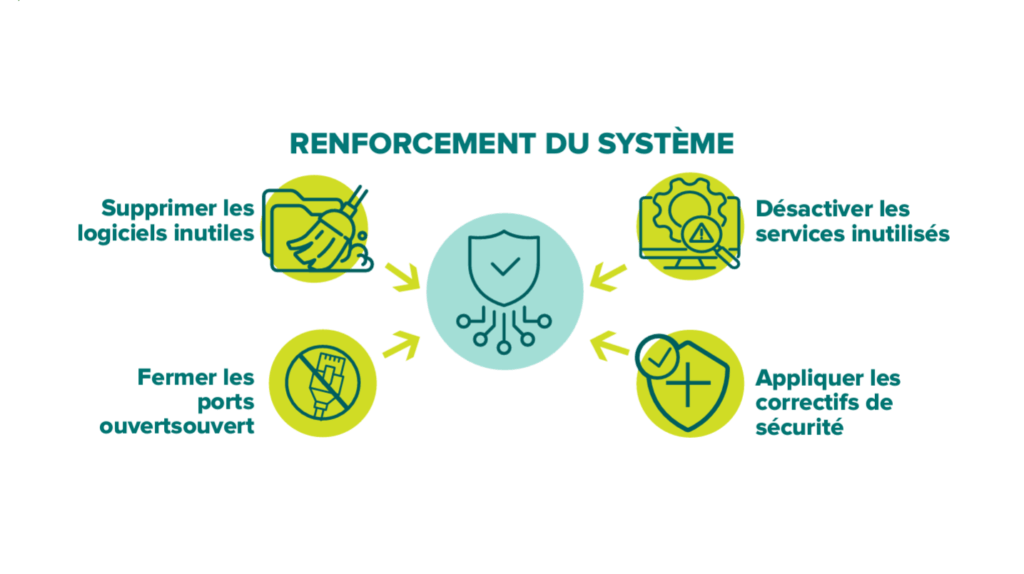

Renforcement du système

Dans le domaine de la cybersécurité, le durcissement d’un système fait référence au processus de sécurisation d’un système par la réduction de sa surface de vulnérabilité. La surface de vulnérabilité d’un système (également appelée surface d’attaque) désigne tous les points par lesquels un utilisateur non autorisé pourrait tenter de pénétrer dans un système ou d’en extraire des données. L’objectif est de limiter les possibilités d’exploitation par les attaquants et d’améliorer ainsi la résilience globale du système.

Lors du développement du système de gestion de la cybersécurité de Biostream, les ingénieurs ont supprimé les logiciels inutiles, notamment en désactivant plusieurs services Windows par défaut, en désactivant d’autres services inutilisés, en fermant les ports ouverts, en appliquant des correctifs de sécurité et en configurant les paramètres du système pour minimiser les vulnérabilités.

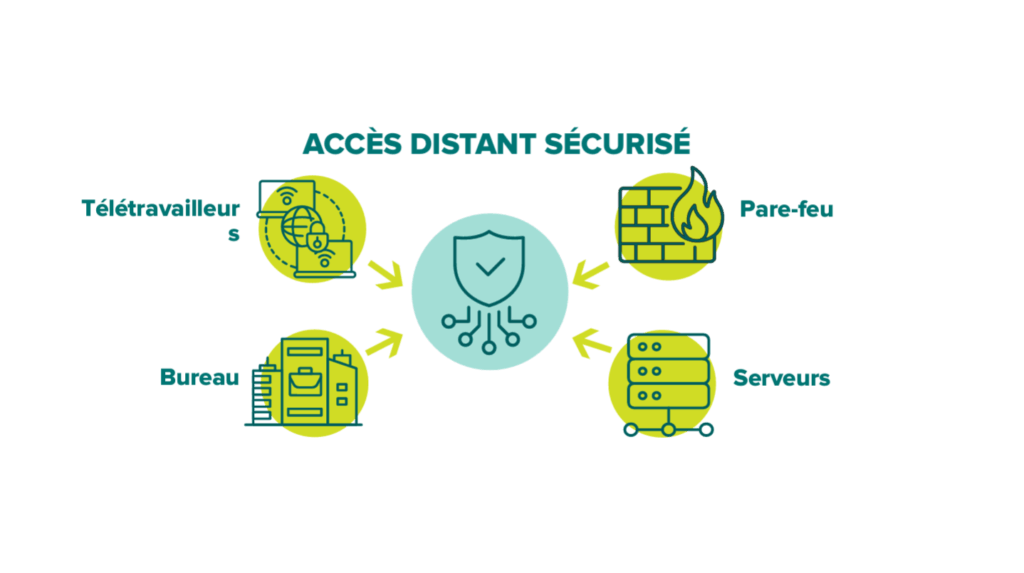

Sécurité de l’accès à distance

L’un des principaux avantages de Biostream d’Ivys est la possibilité de contrôler, d’optimiser et de générer des rapports à distance par un seul opérateur sur plusieurs installations de biogaz, ce qui réduit considérablement les coûts d’exploitation par rapport à la mise à niveau des opérateurs sur chaque site.Cependant, l’accès à distance comporte des risques de cybersécurité, en raison d’une authentification faible, d’un logiciel obsolète ou de connexions non sécurisées qui pourraient être exploitées pour obtenir un accès. Notre système intègre de multiples mesures de protection de l’accès à distance, notamment l’authentification multifactorielle (MFA), les pare-feu, les tunnels cryptés VPN et la sécurité des points d’extrémité, afin de garantir un accès sécurisé et contrôlé aux environnements numériques sensibles.

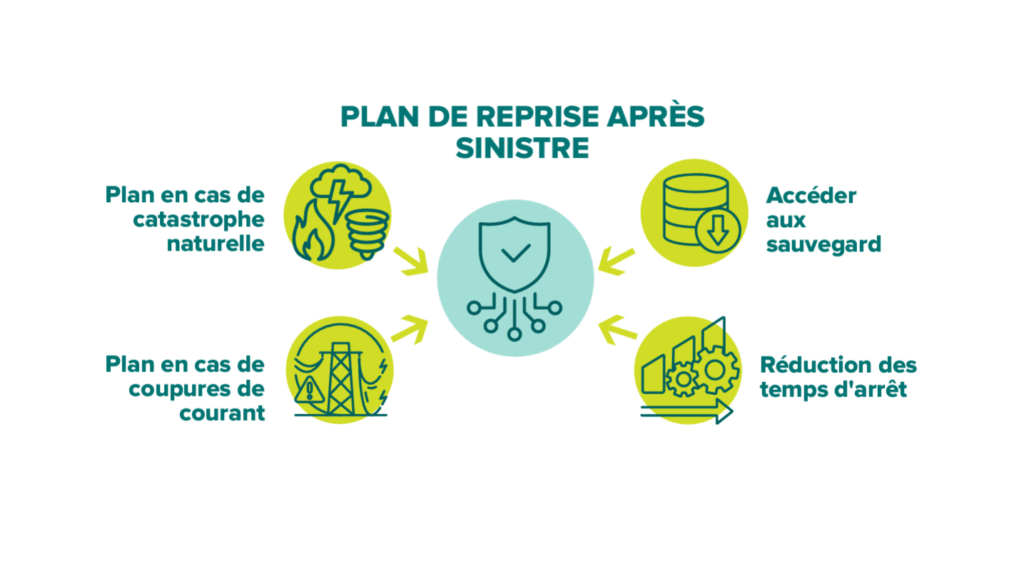

Plan de reprise après sinistre

Malgré la meilleure protection en place, un plan de reprise après sinistre est également un élément essentiel des systèmes de cybersécurité. La planification de la reprise après sinistre (PRS) est le processus de préparation et de réponse aux cyberincidents qui perturbent les systèmes d’infrastructure informatique, tels que les attaques par ransomware, les violations de données ou les pannes de système.

En outre, les conditions météorologiques extrêmes présentent des risques physiques pour les cyber-systèmes en provoquant des pannes d’électricité, qui peuvent entraîner la fermeture des centres de données et bloquer l’accès à distance. Les inondations, les ouragans ou les incendies de forêt peuvent endommager les lignes de communication, limitant ainsi l’accès aux services en nuage ou aux sauvegardes. En cas d’urgence, les employés peuvent être dans l’incapacité de se rendre dans des lieux sécurisés ou d’utiliser des appareils sécurisés.

Pour faire face à ces risques, Ivys a mis en place un plan complet de reprise après sinistre (DRP) qui comprend des sauvegardes de données, des procédures de réponse aux incidents, des objectifs de temps de reprise (RTO) et des tests continus. Le plan prévoit la redondance, avec des sauvegardes basées sur le cloud et géographiquement diversifiées qui fournissent un accès hors site et des protocoles établis pour restaurer les opérations critiques, récupérer les données et minimiser les temps d’arrêt. Un plan de reprise d’activité bien conçu est essentiel pour minimiser les pertes financières, protéger la réputation et éviter les sanctions réglementaires.

Conformité aux normes internationales de cybersécurité

Le Biostream est conforme à toutes les normes internationales en matière de cybersécurité, notamment les suivantes

ISO/IEC 27001

ISO/IEC 27001 est une norme mondiale pour la gestion de la sécurité de l’information. Elle fournit une méthode claire pour gérer et réduire les risques de cybersécurité. Elle est largement utilisée dans l’industrie du gaz naturel, où les technologies IoT industrielles sont de plus en plus utilisées.

IEC 62443

L’IEC 62443 est une norme internationale développée par l’ISA et l’IEC pour renforcer la sécurité dans les systèmes d’automatisation et de contrôle industriels (IACS), y compris l’IIoT. Elle fournit un cadre pour la gestion de la cybersécurité de la conception à l’exploitation, en mettant l’accent sur l’évaluation des risques, les défenses en couches, l’architecture sécurisée et le contrôle d’accès. Divisé en quatre domaines – exigences générales, politiques, systèmes et composants – il aide les industries telles que le gaz naturel renouvelable à construire des réseaux sécurisés et conformes.

Directive NIS2

La directive NIS2, applicable aux pays de l’UE à partir d’octobre 2024, élargit les obligations des opérateurs énergétiques en matière de cybersécurité. Elle leur demande de mettre en œuvre des pratiques de gestion des risques, de signaler les incidents et de renforcer la sécurité de la chaîne d’approvisionnement.

Pour plus d’informations, lire l’article IIoT, cybersécurité et télésurveillance – Considérations essentielles dans la production de biogaz.

Amélioration continue de la cybersécurité

La cybersécurité est un processus continu, car la technologie et les normes évoluent, et notre cadre est régulièrement mis à jour. Tous les logiciels originaux, y compris les versions précédentes, sont stockés sur notre serveur sécurisé pour chaque unité.

La cybersécurité comme critère de financement, d’investissement et d’acquisition

Le secteur du biogaz étant de plus en plus conscient des risques liés à la cybersécurité et de l’impact des intempéries sur l’infrastructure numérique, les investisseurs et les financiers insistent désormais pour que les nouvelles installations respectent ou dépassent les normes internationales en matière de cybersécurité. Lors de fusions ou d’acquisitions, les mesures de cybersécurité sont généralement évaluées dans le cadre du processus de diligence raisonnable. Dans certaines régions, les dirigeants d’entreprise peuvent être tenus pour responsables des défaillances en matière de cybersécurité.

Bien que l’industrie du biogaz n’ait pas encore connu d’incident cybernétique majeur, il est essentiel de reconnaître que les réseaux gaziers n’ont pas été épargnés par les cyberattaques.

Votre solution de valorisation du biogaz est-elle cybersécurisée ? La nôtre l’est !

Lors du développement du Biostream, Ivys a fait de la cybersécurité un aspect essentiel de l’unité. Ce faisant, nous réduisons considérablement le risque d’accès non autorisé, d’équipement endommagé et de perte de données due à des catastrophes naturelles, tout en permettant la surveillance à distance et l’établissement de rapports en temps réel sur les indicateurs de performance (KPI).